Для большинства пользователей пароль — всего лишь простейший способ войти в многочисленные сервисы. Но для киберпреступников он значит много больше: это открытая дверь в чужую жизнь, основной рабочий инструмент и товар, который можно продавать и покупать. Зная чужие пароли, злоумышленники могут не только получить доступ к аккаунтам, данным, деньгам и цифровой личности, но и использовать вас в качестве площадки для дальнейших атак на ваших друзей, родственников и даже на вашу компанию. Чтобы избежать этого, необходимо, прежде всего, понимать, как пароли вообще попадают к преступникам.

Как пароли попадают в руки злоумышленников?

Многие считают, что киберпреступники смогут заполучить пароль, только если пользователь совершит ошибку — скачает и запустит непроверенный файл, откроет документ от неизвестного отправителя или введет свои учетные данные на сомнительном сайте. Да, все это действительно упрощает жизнь злоумышленникам, но на самом деле в их арсенале гораздо больше способов для захвата учетных записей. Вот самые распространенные схемы.

Фишинг

Это один из тех подходов к краже чужих учетных данных, которые действительно рассчитаны на ошибку пользователя. В Интернете ежедневно появляются сотни фишинговых сайтов — и тысячи рассылок, призванных заманить туда будущих жертв. Думаете, что уж вы-то точно никогда не попадетесь на эту удочку? Не будьте слишком категоричны. Фишинг появился еще на заре Интернета, и у киберпреступников была масса времени, чтобы изобрести множество уловок, основанных на социальной инженерии, и трюков, позволяющих им мимикрировать под легитимных отправителей. Даже профессионалы не всегда могут с первого взгляда отличить фишинговое письмо от безопасного.

Вредоносные программы

Вредоносные программы — еще один распространенный способ кражи учетных данных. По нашей статистике, существенную часть активных зловредов составляют трояны-стилеры. Они ждут, когда пользователь зайдет на какой-нибудь сайт или сервис, копируют введенный им пароль и отправляют своему хозяину. Если вы не пользуетесь защитными решениями, такие трояны могут годами скрываться в вашей системе. Их трудно заметить, поскольку они тихо занимаются своим делом, не причиняя видимого вреда.

Крадут пароли не только трояны-стилеры. Иногда киберпреступники внедряют в сайты веб-скиммеры, которые собирают всю информацию, вводимую пользователями, — имена, данные учетных записей и банковских карт и так далее.

Утечка данных из сервисов

Однако, для того чтобы пароль украли, вам не обязательно допускать ошибку самостоятельно. Достаточно пользоваться услугами онлайн-сервиса или компании, которая допустила утечку базы с данными своих клиентов. Конечно, организации, которые серьезно относятся к кибербезопасности, вообще не хранят ваши пароли, а если и хранят, то в зашифрованном виде. Вот только никогда нельзя с полной уверенностью сказать, насколько надежно защищены ваши данные на сторонних ресурсах. Так, в этом году в результате взлома сервиса SuperVPN в Сеть попали персональные и учетные данные 21 миллиона пользователей.

Кроме того, некоторые компании просто не могут не хранить пароли своих пользователей. Да, я сейчас имею в виду нашумевший инцидент с менеджером паролей LastPass. По последним сведениям, неизвестный злоумышленник проник облачное хранилище пользовательских данных, где были в том числе резервные копии «хранилищ» с паролями. Да, пароли были надежно зашифрованы, а компания LastPass не хранила и даже никогда не знала ключей для их расшифровки. Но что, если мастер-пароли от некоторых из этих «хранилищ» уже попали в Сеть откуда-то еще? Если кто-то использовал один и тот же пароль для LastPass и какой-нибудь другой учетной записи, то злоумышленники могли получить доступ ко всем аккаунтам из «хранилища».

Брокеры первоначального доступа

Еще один источник украденных паролей — это черный рынок. Большинство современных киберпреступников специализируются в тех или иных областях. Некоторые крадут пароли, но не использует их самостоятельно, а продают «коллегам» оптом. Базы со множеством учетных данных пользуются на черном рынке большим спросом, ведь они позволяют злоумышленникам убить сразу нескольких зайцев: пользователи часто используют одни и те же пароли для учетных записей на разных платформах и привязывают их к одному электронному адресу. Поэтому пароль от одного аккаунта может открыть преступникам доступ и к другим учетным записям жертвы — от игровых учеток до личной почты и даже закрытых профилей на сайтах для взрослых.

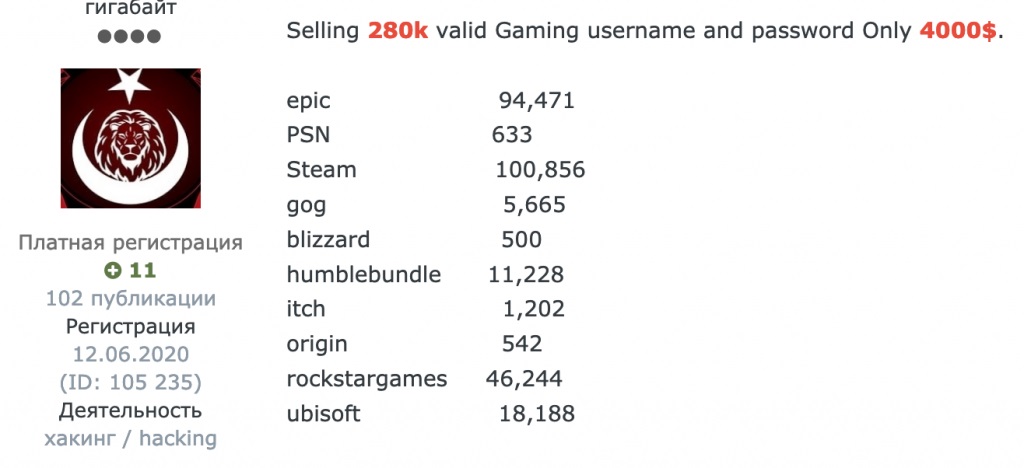

Реклама с хакерского форума: некто предлагает 280 тысяч пар из имен пользователей и паролей на разных игровых платформах за 4000 долларов

На том же черном рынке продаются утекшие в Сеть или похищенные базы различных онлайн-сервисов и компаний. Некоторые из них включают учетные данные. Стоимость таких баз зависит от объема данных и сферы деятельности компании: за какие-то из них продавцы просят всего несколько сотен долларов.

Есть в даркнете и сервисы, которые собирают утекшие пароли и другие данные воедино и предоставляют платный доступ к своим коллекциям — однократный или по подписке. В октябре 2022 года группа вымогателей LockBit взломала цифровые ресурсы организации из сферы здравоохранения и украла медицинские сведения о пациентах. Преступники не только продавали доступ к этой информации по подписке в даркнете — предположительно они сами изначально получили доступ к ней при помощи паролей, купленных на том же черном рынке.

Атаки методом перебора паролей

Иногда преступникам даже не нужно покупать украденные базы, чтобы узнать пароль и взломать аккаунт. Они могут просто перебирать тысячи типичных комбинаций символов, пока не найдут нужную. Это называется атакой методом перебора, или брутфорс-атакой. Звучит, конечно, как дело долгое и не очень надежное. Однако злоумышленникам не нужно перебирать все возможные варианты: есть специальные инструменты — генераторы списков слов, которые создают перечень вероятных паролей (так называемые брутфорс-словари) на основе личной информации пользователя.

Эти программы напоминают мини-анкету, в которую нужно внести информацию о жертве: имя, фамилию, дату рождения, данные о супруге, детях и даже домашних животных. Злоумышленники могут добавить в перечень и другие ключевые слова, исходя из того, что знают о жертве. Взяв за основу такой набор слов, имен, дат и других данных, генераторы списков слов создают тысячи возможных паролей, которые будут использоваться для перебора.

Чтобы воспользоваться этим методом, злоумышленникам приходится проводить мини-исследование о жертве — и тут на помощь им приходят те самые украденные базы данных. В них часто содержится подходящая информация, например дата рождения, адреса или ответы на «секретные вопросы». Также данные берут из социальных сетей, где многие сами публикуют много лишнего. Например, 6 декабря потенциальная жертва выкладывает фото с подписью: «Сегодня день рождения моего любимого песика» — вроде бы ничего особенного, но только не для киберпреступников.

Возможные последствия утечки или подбора пароля

Есть несколько очевидных угроз: захватив ваши аккаунты, киберпреступники могут требовать за них выкуп или использовать их, чтобы обмануть ваших друзей и онлайн-знакомых, а если в их руки попал пароль для входа в интернет-банк — вывести деньги с ваших счетов. Однако не всегда их намерения настолько предсказуемы.

Сейчас, например, многие геймеры покупают внутриигровую валюту и виртуальные предметы, привязывая к своему аккаунту банковскую карту или какую-либо систему оплаты. Это делает их интересной целью для атаки. Получив доступ к игровому аккаунту, злоумышленники могут украсть внутриигровые ценности — скины, редкие предметы или игровую валюту — или использовать привязанный к аккаунту платежный метод в своих интересах.

Злоумышленники могут использовать базы данных и информацию, которую найдут во взломанных аккаунтах, не только ради финансовой выгоды, но и чтобы нанести удар по вашей репутации или социальному положению, в том числе для доксинга. Если вы знамениты, вымогатели могут поставить вас перед выбором: либо они выкладывают на всеобщее обозрение вашу личную информацию (что, возможно, повредит вашей репутации), либо вы платите выкуп.

Причем не только знаменитости могут стать жертвами доксинга, то есть разглашения в Интернете личных данных, таких как настоящее имя, домашний адрес, место работы, номер телефона, финансовая и другая информация. Атаки доксеров могут быть относительно безвредны: например, вас подпишут на миллион рассылок или будут раз за разом заказывать на ваш адрес пиццу. Но бывает и много хуже — жертв доксинга могут ждать кибербуллинг, кража цифровой личности и даже физическое преследование.

Ну и напоследок: если вы используете один и тот же пароль для личных и рабочих учетных записей, киберпреступники смогут захватить вашу корпоративную почту и использовать ее в BEC-схемах и даже для целевых атак.

Как защитить свои аккаунты от непрошенных гостей

Прежде всего, позаботьтесь о надежности ваших паролей.

- Не используйте один и тот же пароль для нескольких учетных записей.

- Создавайте длинные и надежные пароли.

- Храните их в защищенном месте.

- Если вы услышите об утечке данных из сервисов или с сайтов, которыми вы пользуетесь, — сразу же меняйте пароль для доступа к ним.

В этом вам поможет наш менеджер паролей. Он входит как в состав наших защитных решений для малого и среднего бизнеса, так и в программы для домашнего использования.

Вот еще несколько советов.

- Используйте двухфакторную аутентификацию везде, где она доступна. Это обеспечит дополнительный уровень защиты и не подпустит к вашим учетным записям посторонних, даже если у них будут ваши логин и пароль.

- Позаботьтесь о приватности в социальных сетях. Тогда злоумышленникам будет сложнее найти информацию о вас и составить эффективные брутфорс-словари для атаки.

- Не публикуйте много личной информации, даже в режиме «только для друзей». Сегодня друг — а завтра…

пароли

пароли

Советы

Советы