Одна из самых громких историй 2021 года — опубликованное в июле журналистское расследование, согласно которому более 30 000 правозащитников, журналистов и юристов по всему миру подвергались слежке с помощью программы Pegasus. Это так называемое «легальное ПО для наблюдения», разработанное израильской компанией NSO. Авторы расследования «Проект Pegasus» утверждают, что шпионскую программу распространяли с использованием различных эксплойтов, включая эксплойты «нулевого дня» (на основе неизвестных ранее уязвимостей) и «нулевого клика» (не требуют взаимодействия с пользователем) для iOS.

На основе экспертизы множества зараженных мобильных устройств Лаборатория безопасности организации Amnesty International установила, что программа Pegasus регулярно применялась для неправомерной слежки. В списке лиц, оказавшихся под наблюдением, — 14 мировых лидеров и множество активистов, правозащитников, диссидентов и оппозиционеров.

Позже в июле представители израильского правительства посетили офисы NSO, чтобы проверить выдвинутые обвинения. А в октябре Верховный суд Индии поручил специальной технической комиссии расследовать использование Pegasus для слежки за индийскими гражданами. В ноябре компания Apple объявила, что подает иск против NSO Group за разработку вредоносного и шпионского программного обеспечения, которое атакует пользователей компании. Наконец, в декабре агентство Reuters сообщило, что телефоны Государственного департамента США были взломаны с помощью программы Pegasus, о чем и предупреждала компания Apple.

За последние месяцы я получил от обеспокоенных пользователей разных стран множество вопросов о том, как защитить мобильные устройства от Pegasus и других подобных программ. В этой статье мы постарались ответить на такие вопросы — хотя надо признать, что любой перечень способов защиты будет неполным. Кроме того, злоумышленники постоянно меняют свои методы, а значит, и способы защиты должны совершенствоваться.

Как защититься от Pegasus и подобных ему шпионских программ

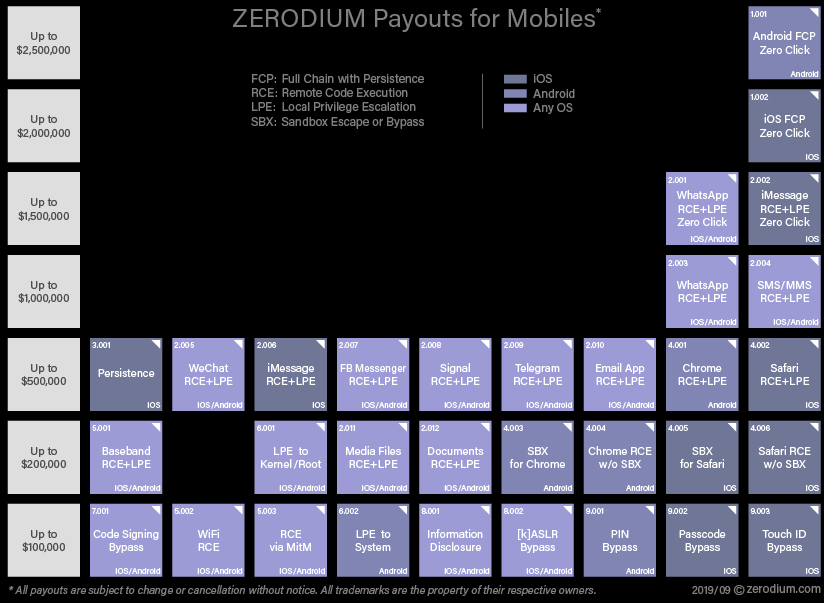

Прежде всего нужно понимать, что Pegasus — довольно дорогой инструмент, предназначенный для продажи государственным спецслужбам. Стоимость полного развертывания может исчисляться миллионами долларов. При помощи эксплойтов «нулевого дня» и «нулевого клика» могут распространяться и другие APT-зловреды для мобильных устройств. И они тоже будут дорогими — например, компания-брокер эксплойтов Zerodium платит до 2,5 миллиона долларов за цепочку эксплойтов для персистентного заражения Android-устройств без взаимодействия с пользователем:

Важный вывод: кибершпионаж за счет государства является делом чрезвычайно затратным. Когда злоумышленник может позволить себе тратить на атаки миллионы, десятки или даже сотни миллионов долларов, шансы на то, что жертва сумеет избежать заражения, крайне малы. Говоря проще, если вас решила атаковать такая сила, то вопрос не в том, можно ли вас заразить, а лишь в том, сколько на это потребуется времени и денег.

Но есть и хорошая новость. Применение эксплойтов для сложных кибератак — скорее искусство, чем точная наука. Эксплойты должны быть «заточены» под конкретные версии ОС и оборудования. Такой эксплойт вполне может потерять работоспособность при обновлении ОС, при внедрении новой техники защиты и даже в результате какого-нибудь случайного события.

Таким образом, пусть мы не всегда в состоянии предотвратить эксплуатацию уязвимости и заражение мобильного устройства, мы можем сильно усложнить процесс достижения целей для атакующего.

Как это сделать? Вот простой список действий.

Защита от продвинутого шпионского ПО для устройств iOS

Перезагружайтесь каждый день. Согласно исследованию Amnesty International и лаборатории Citizen Lab, в цепочках заражения Pegasus часто используются эксплойты «нулевого дня» и «нулевого клика», которые не способны закрепляться в системе. Регулярная перезагрузка очищает устройство, и злоумышленникам придется каждый раз заражать его заново. Со временем это повышает вероятность обнаружения: может произойти сбой или возникнут артефакты, свидетельствующие о заражении. Это не просто теория, а практический опыт. Мы однажды расследовали случай заражения мобильного устройства эксплойтом «нулевого клика» (вероятно, это был FORCEDENTRY). Владелец устройства регулярно перезагружал его, и сделал то же самое вскоре после атаки. Злоумышленники пытались атаковать его еще несколько раз, но в итоге сдались, поскольку им мешали регулярные перезагрузки.

Отключите iMessage. Приложение iMessage встроено в iOS и активно по умолчанию — поэтому оно стало наиболее частым механизмом доставки в цепочках «нулевого клика». Уже много лет эксплойты для iMessage были весьма востребованы и высоко оплачивались брокерами эксплойтов. «За последние несколько месяцев выросло число эксплойтов для iOS, в основном с цепочками на основе Safari и iMessage. Их разрабатывают и продают исследователи со всего мира. Рынок угроз нулевого дня так перенасыщен эксплойтами для iOS, что в последнее время мы даже иногда отказываемся их брать«, — рассказал основатель компании Zerodium Чауки Бекрар журналу WIRED еще в 2019 году. Мы понимаем, что некоторым пользователям будет трудно отказаться от iMessage (ниже еще вернемся к этой теме). Но если Pegasus и другие продвинутые шпионские программы для мобильных устройств входят в вашу модель угроз, стоит использовать этот совет.

Отключите Facetime. Аналогично предыдущей рекомендации.

Вовремя обновляйтесь, устанавливайте свежие патчи iOS, как только они выходят. Не каждый злоумышленник может себе позволить покупку эксплойтов «нулевого дня». Изученные нами вредоносные программы для iOS часто эксплуатируют уязвимости, для которых уже выпущены патчи. Однако многие люди используют старые модели смартфонов и откладывают установку обновлений по тем или иным причинам. Если вы хотите опережать хакеров из госслужб (хотя бы некоторых), устанавливайте обновления как можно раньше и приучитесь делать это, даже если в очередном обновлении нет ни одного свежего эмодзи.

Никогда не кликайте по ссылкам в сообщениях. Простой, но очень эффективный совет. Не все шпионы могут позволить себе цепочку «нулевого клика» за миллионы долларов, так что им приходится полагаться на эксплойты, требующие хотя бы одного клика от пользователя. Такие заражения начинаются с SMS-сообщения, могут также использоваться другие мессенджеры и даже электронная почта. Если вы получили интересное SMS (или сообщение в мессенджере) со ссылкой, открывайте его на стационарном компьютере, желательно в браузере TOR, а еще лучше — в защищенной одноразовой ОС, такой как Tails.

SMS с вредоносной ссылкой, использованное для атаки на устройство политического активиста] Источник: Citizen Lab

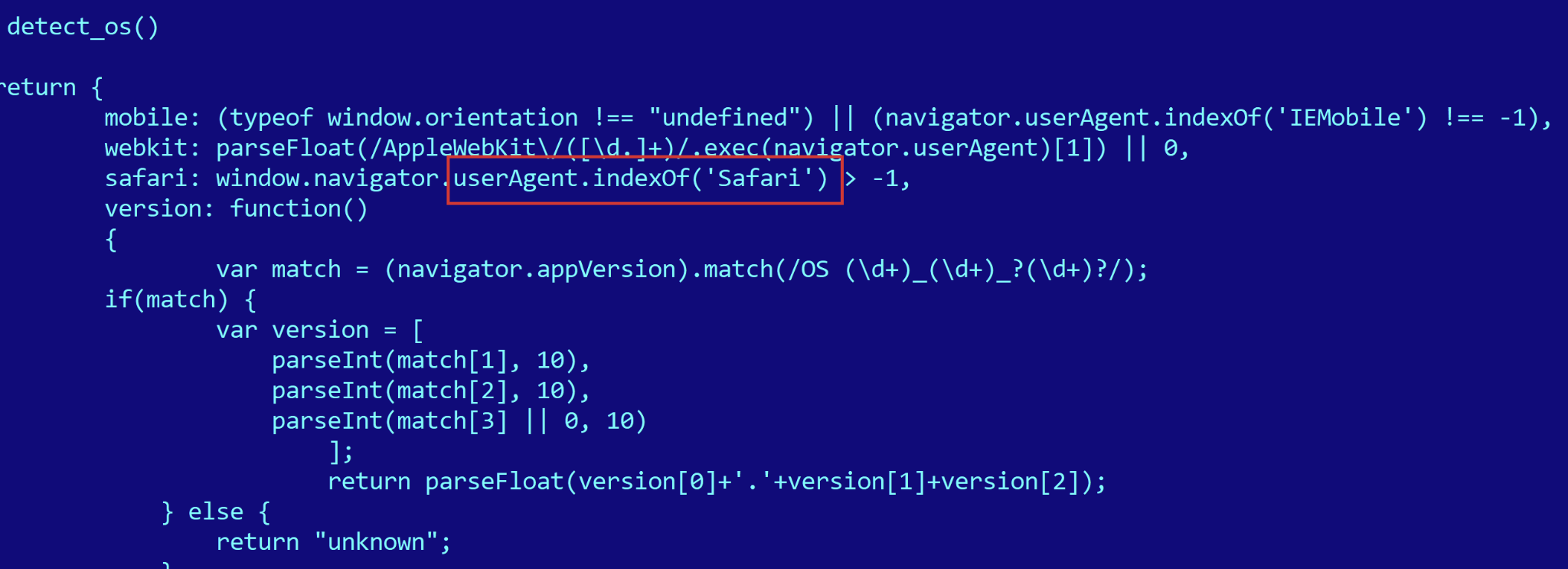

Для просмотра сайтов используйте альтернативный браузер, например Firefox Focus, вместо установленного по умолчанию Safari или Chrome. Несмотря на то что все браузеры для iOS используют одно и то же ядро Webkit, некоторые эксплойты не работают с альтернативными браузерами (см. случай APT-угрозы LightRighter/TwoSailJunk):

Вот как выглядят строки User-Agent iOS-версий браузеров Safari, Chrome и Firefox Focus:

- Safari: Mozilla/5.0 (iPhone; CPU iPhone OS 15_1 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/15.1 Mobile/15E148 Safari/604.1

- Chrome: Mozilla/5.0 (iPhone; CPU iPhone OS 15_1 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) CriOS/96.0.4664.53 Mobile/15E148 Safari/604.1

- Firefox Focus: Mozilla/5.0 (iPhone; CPU iPhone OS 15_1 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) FxiOS/39 Mobile/15E148 Version/15.0

Всегда используйте VPN для маскировки своего трафика. Некоторые эксплойты доставляются через GSM-оператора с использованием техники Man-in-the-Middle (MitM), при просмотре HTTP-сайтов или путем перехвата DNS. Используя VPN, вы затрудняете получение вашего точного адреса для GSM-оператора. Это также усложняет «прицеливание» для злоумышленников, которые захватили ваш канал передачи данных, как это бывает в роуминге. Обратите внимание, что VPN-сервисы не одинаковы и не всякий подходит для этой задачи. Мы не будем рекомендовать конкретных поставщиков, но укажем ряд моментов, которые следует учесть при выборе VPN, если главным вашим приоритетом является анонимность:

- Он должен быть платным: не используйте «бесплатные» VPN.

- Выбирайте сервисы, которые принимают оплату в криптовалюте.

- Выбирайте сервисы, которые не требуют предоставлять какие-либо данные для регистрации.

- Лучше не использовать VPN-приложения — вместо них выбирайте инструменты с открытым кодом, такие как OpenVPN и WireGuard, а также профили VPN.

- Избегайте новых VPN-сервисов, выбирайте такие, которые существуют уже давно и хорошо известны.

Установите защитное приложение, которое проверяет устройство на джейлбрейк. Если вы раз за разом удаляете файлы злоумышленников, в конце концов атакующие могут попытаться получить права суперпользователя, чтобы закрепиться в системе. Но джейлбрейк дает вам преимущество с точки зрения обнаружения: шанс выявить атаку возрастает на порядок.

Создавайте резервные копии в iTunes каждый месяц. Позже это позволит вам провести диагностику и обнаружить заражение с помощью великолепного набора инструментов MVT от Amnesty International (подробнее об этом ниже).

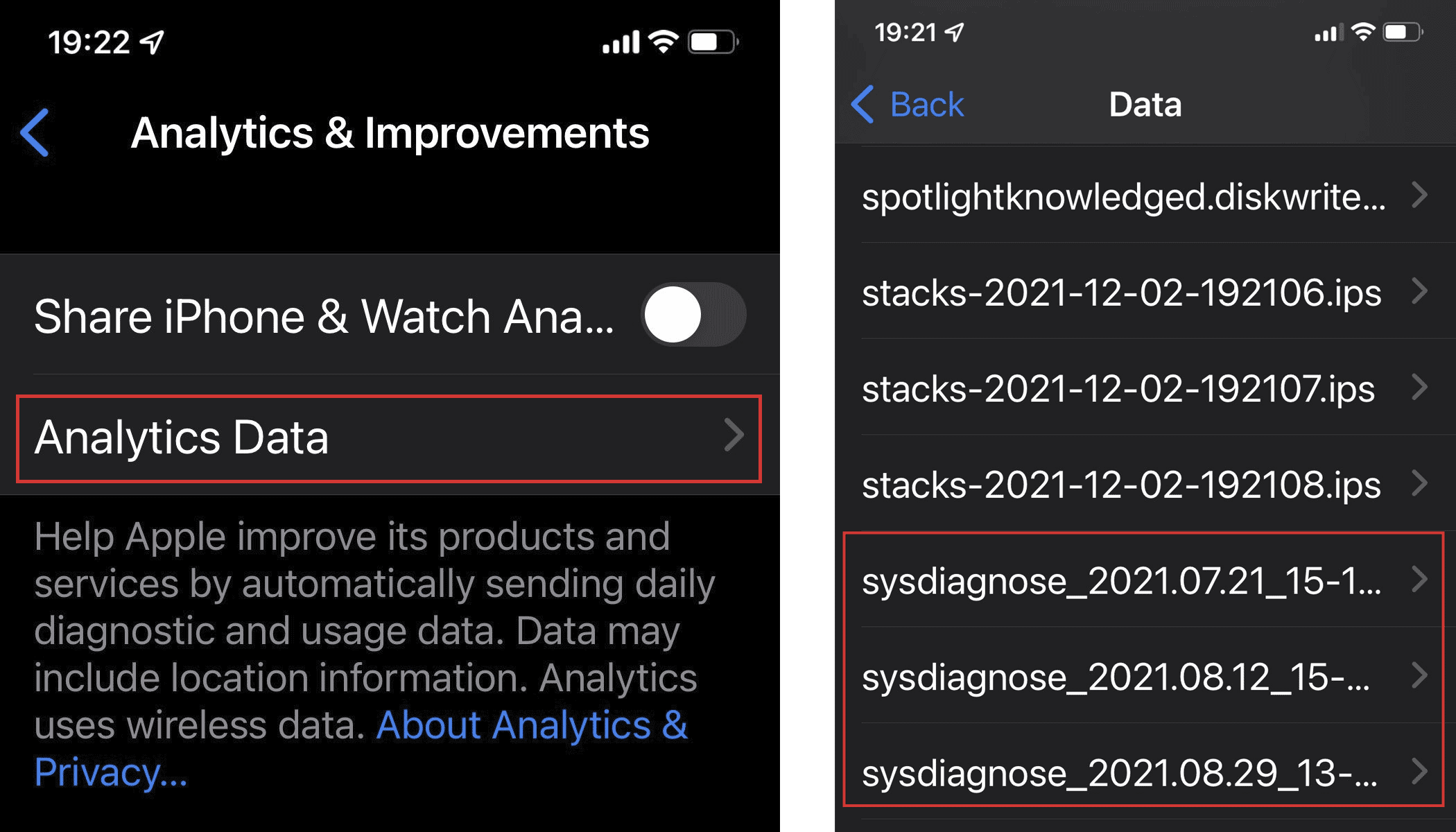

Регулярно запускайте диагностику системы и сохраняйте результаты на внешнем носителе. Эти артефакты помогут в обнаружении и расследовании атаки, если таковая случится. Способ запуска диагностики системы зависит от модели телефона. Например, на некоторых моделях iPhone для этого нужно одновременно нажать кнопки Увеличение громкости + Уменьшение громкости + Питание. Возможно, придется сделать это несколько раз, пока телефон не завибрирует. Файл системной диагностики появится в разделе аналитики:

Защита от продвинутого шпионского ПО для устройств Android

Аналогичный список для пользователей устройств под управлением Android (подробные обоснования смотрите в списке для iOS выше):

- Ежедневно перезагружайте устройство. Добиться закрепления вредоносного ПО в последних версиях Android сложно, многие хакерские группы и продавцы эксплойтов сами отказываются от попыток закрепления в этой операционной системе!

- Своевременно обновляйтесь и устанавливайте свежие патчи.

- Никогда не переходите по ссылкам в текстовых сообщениях.

- Используйте для просмотра сайтов альтернативный браузер, например Firefox Focus вместо установленного по умолчанию Chrome.

- Всегда используйте VPN для маскировки своего трафика. Некоторые эксплойты доставляются через GSM-оператора методом MitM, при просмотре HTTP-сайтов или путем перехвата DNS.

- Установите пакет защитных программ, которые будут проверять устройство на вредоносное ПО и предупреждать вас при обнаружении перепрошивки.

Более серьезная защита — как для iOS, так и для Android — должна включать анализ сетевого трафика с использованием свежих индикаторов компрометации. Например, можно установить постоянно активное VPN-подключение через Wireguard к контролируемому вами серверу с установленным на нем приложением pi-hole для фильтрации опасного содержимого и записи всего трафика для последующей проверки.

Как обходиться без iMessage

Мой друг Райан Нарейн недавно высказал такую мысль: iMessage и FaceTime — это именно то, из-за чего многие люди выбирают iPhone! И, конечно, он прав. Я сам пользуюсь iPhone с 2008 года и считаю, что iMessage и FaceTime — лучшие разработки в экосистеме Apple. Но когда я понял, что именно их чаще всего эксплуатируют правительства, чтобы шпионить за нами через телефон, я попытался сбежать из этой «золотой клетки». Что было труднее всего? Убедить близких тоже отключить сервис iMessage. Как ни странно, это оказалось одной из самых сложных вещей во всей нашей эпопее с безопасностью.

Сначала я пытался перевести всех в Telegram. Без особого успеха. Тем временем не прекращал развиваться Signal: там появились видеозвонки и групповые вызовы. Постепенно туда переходило все больше моих друзей, а там и семья подоспела. Я не говорю, что это обязательно для всех. Возможно, у вас получится оставить iMessage включенным и спокойно жить без всякого вредоносного ПО — надо признать, что Apple значительно улучшила «песочницу» для iMessage с появлением BlastDoor в iOS 14. Тем не менее эксплойт FORCEDENTRY, использованный компанией NSO для доставки Pegasus, обошел BlastDoor. Да и вообще, ни одна функция безопасности не дает 100-процентной защиты от взлома.

«А нельзя ли убить сразу двух зайцев?» — спросите вы. У некоторых людей (и я один из них) по два телефона: на одном приложение iMessage отключено, а второй — это айфон-приманка с включенным iMessage. При этом оба они связаны с одной учетной записью Apple ID и с одним телефонным номером. Но если кто-нибудь решит атаковать меня, то, скорее всего, его вредоносное ПО окажется только на телефоне-приманке.

Как обнаружить заражение Pegasus и другими мобильными шпионами

Обнаружить следы заражения продвинутыми шпионскими программами типа Pegasus очень сложно. А функции безопасности современных операционных систем, таких как iOS и Android, делают эту задачу еще труднее. Кроме того, как мы заметили, если шпион не закрепляется в системе, это тоже играет на руку атакующим — ведь после перезагрузки почти не остается следов вторжения. И для криминалистического анализа, как правило, требуется получение доступа к файловой системе (джейлбрейк), что опять подразумевает перезагрузку, в ходе которой вредоносная программа удаляется из памяти.

На данный момент существует несколько методов, позволяющих обнаружить Pegasus и другие продвинутые шпионские программы на мобильных устройствах. Один из них — использование MVT (Mobile Verification Toolkit — набор средств для проверки мобильных устройств) от Amnesty International. Это бесплатное решение с открытым кодом, позволяющее аналитикам проверить мобильный телефон на признаки заражения. В дополнение к MVT используется список индикаторов компрометации, выявленных при анализе случаев заражения и опубликованных «Международной амнистией».

Что делать, если ваше устройство заражено Pegasus

Вы тщательно выполняли все рекомендации, но все равно заразились. К сожалению, такова наша реальность. Я очень сочувствую вам. Посмотрите на ситуацию с хорошей стороны: вы уже знаете, что ваше устройство заражено, потому что сумели установить это благодаря артефактам и накопленной информации. В этом случае подумайте вот о чем:

- Кто атаковал вас и почему? Попробуйте вычислить, что привлекло к вам внимание серьезных ребят. Сможете ли вы избежать такого внимания в будущем, если будете действовать более скрытно?

- Стоит ли рассказать об этом? Многие организации, занимающиеся слежкой, вынуждены были прекратить эту деятельность именно благодаря неблагоприятному освещению в СМИ. Журналисты пишут о превышении полномочий, разоблачают ложь, сообщают о правонарушениях и злодеяниях. Если вы стали мишенью для атаки, попробуйте рассказать свою историю журналистам.

- Поменяйте устройство — если у вас была iOS, попользуйтесь некоторое время устройством с Android. А если был Android, перейдите на iOS. Это может на время сбить атакующих с толку: некоторые из них покупают эксплойты, работающие только на определенных телефонах и ОС.

- Заведите дополнительное устройство, предпочтительно с системой GrapheneOS, для безопасной связи. Используйте на нем предоплаченный тариф или подключайтесь только по Wi-Fi и через TOR, оставаясь в авиарежиме.

- Не используйте мессенджеры, в которых необходимо указывать свой номер телефона. Получив ваш номер, злоумышленники легко найдут вас во всех привязанных мессенджерах: iMessage, WhatsApp, Signal или Telegram. Стоит обратить внимание на мессенджер Session, который автоматически маршрутизирует ваши сообщения через сеть типа Onion и не связан с телефонными номерами.

- Попробуйте найти эксперта по кибербезопасности в своем регионе и регулярно советуйтесь с ним по поводу рекомендуемых практик. Показывайте ему артефакты, подозрительные сообщения и логи. Безопасность никогда не достигается единственным абсолютно надежным решением. Это больше похоже на реку, где вы должны все время подправлять курс своего судна с учетом скорости, течений и возникающих на пути препятствий.

слежка

слежка

Советы

Советы