Специалисты «Лаборатории Касперского» подготовили обзор часто встречающихся атак, выполняемых злоумышленниками по всему миру.

К началу учебного года специалисты «Лаборатории Касперского» решили напомнить о том, что безопасная жизнедеятельность в виртуальном мире столь же важна, как и в реальном. Несмотря на информированность о существовании вредоносных онлайн-ресурсов, на которые можно с легкостью попасть при веб-серфинге, не все пользователи знают о способах заражения и еще меньше осознают, насколько легко это происходит. Специалисты «Лаборатории Касперского» подготовили обзор часто встречающихся атак, выполняемых злоумышленниками по всему миру.

Угрозы Сети разнообразны и зачастую не очевидны для пользователя. Он может незаметно для себя «подцепить» вымогателя Gimemo или Foreign, стать частью ботнета Andromeda, лишиться денег на своем банковском счету благодаря троянцам ZeuS/Zbot или скомпрометировать свои пароли благодаря шпиону Fareit. В большинстве случаев на компьютер загружается и устанавливается вредоносная программа, хотя есть исключения, когда используется внедренный злоумышленниками HTML-код.

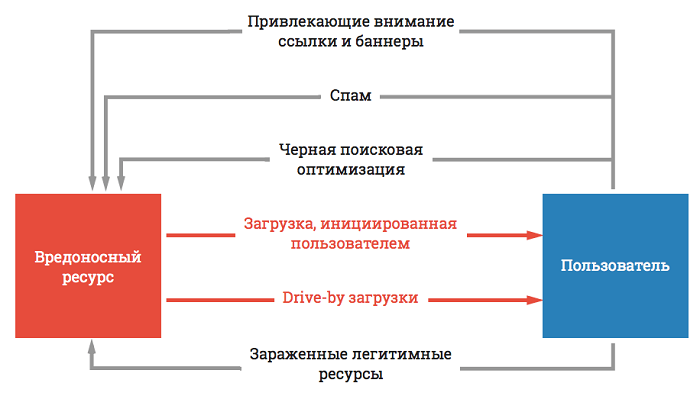

Для начала атаки требуется, чтобы пользователь перешел на опасный ресурс – после этого начинается загрузка вредоносной программы. Именно для этого зачастую используются спам, SMS или социальные сети, хотя порой злоумышленники предпочитают вывести свой сайт на первые страницы в поисковых системах. Альтернативным путем является взлом популярного легитимного ресурса или баннерной сети.

Этап загрузки и установки зловреда проводится двумя методами. Первый – скрытая загрузка с использованием уязвимостей пользовательского ПО, к примеру, Java. Для этого у киберпреступников в запасе есть набор эксплойтов вроде Blackhole. При этом посетитель зараженного сайта может не заметить процесс установки – никаких индикаторов, как правило, при этом не появляется. Второй – использование приемов социальной инженерии для того, чтобы введенный в заблуждение пользователь сам загрузил и установил вредоносную программу под видом «обновления flash плеера» или другого популярного ПО.

Способы доставки вредоносной программы на компьютер пользователя

После установки вредоносная программа получает свободу действий. Чаще всего цель злоумышленников заключается в том, чтобы либо украсть платежную информацию или иные конфиденциальные данные, либо присоединить зараженный компьютер к ботнету.

«Многие пользователи считают, что защищены от интернет-угроз одной только своей бдительностью, и, действительно, внимание и осторожность – залог безопасности, однако это не всегда помогает. К примеру, пользователь через серию автоматических перенаправлений может попасть на ресурс, который тоже в автоматическом режиме начнет использовать уязвимости расширений его бразуера для выполнения скрытой загрузки. За годы работы мы накопили большой опыт в этом вопросе и подготовили обзор всех существующих способов доставки вредоносных программ через Интернет – разумеется, от каждого из них защищает наше пользовательское решение Kaspersky Internet Security для всех устройств», – пояснил Евгений Асеев, руководитель отдела антивирусных исследований «Лаборатории Касперского».

О подробностях каждого этапа атаки можно узнать в подробном отчете по ссылке: https://securelist.ru/analysis/obzor/22423/xishhniki-interneta.